V posledních letech se relativně pravidelně objevují zprávy o společnostech, které dodávají bezpečnostním složkám a státním institucím speciální přístroje, pomocí nichž dokáží přistupovat k datům v uzamčených iPhonech. Ačkoliv by to teoreticky kvůli bezpečnostnímu procesoru SEP (Secure Enclave Processor) nemělo být možné, policejní sbory po celém světě relativně běžně přístup k telefonům obviněných osob tímto způsobem získávají.

Firmy však pochopitelně nezveřejňují, jakým způsobem jejich „černé krabičky“ fungují. Nechtějí o tom příliš mluvit ani výzkumníci a hackeři stojící za prvotním odhalením užívaných metod. Když v roce 2016 Mathew Solnik na konferenci Black Hat v Las Vegas oznamoval, že jako první dokázal analyzovat SEP, otázce na konkrétní postup se také vyhnul.

https://twitter.com/msolnik/status/742546465847840768

Obecenstvu, v němž kromě dalších hackerů, zástupců bezpečnostních firem a dalších expertů sedělo také několik zaměstnanců Applu, řekl, ať se ho zeptají příště. Žádné příště však nikdy nebylo a Solnik se svým týmem nikdy otevřeně na toto téma nepromluvil.

Redaktoři serveru Motherboard však po více než dvou letech pátrání dokázali sestavit obrázek toho, jak se prolamuje zdánlivě neprolomitelné zabezpečení. Posloužila jim k tomu celá řada rozhovorů a osobních setkání s hackery, překupníky, bývalými zaměstnanci Applu, a zaměstnanci firem prodávajících bezpečnostním složkám zmiňovaná zařízení. Z důvodů o nichž bude řeč dále, se většina zdrojů rozhodla chránit si svou identitu.

Tajné prototypy jako zlatý grál hackerů

Jedním z důvodů, proč je zabezpečení iPhonů považováno za velmi silné, je to, že Apple neumožňuje výzkumníkům analyzovat způsob jejich fungování. Software i hardware je uzavřený a dostat se v produkčním iPhonu k citlivým datům bez znalosti fungování jednotlivých komponent nelze.

Bohužel pro Apple to však má háček. Při vývoji nových jablečných smartphonů jsou využívány vývojářské prototypy. Velmi zjednodušeně by se dalo říct, že jde o přístroje, které mají již z výroby jakýsi super-jailbreak. Takzvané dev-fused iPhony mají vypnutou naprostou většinu bezpečnostních funkcí a je tak možné získat nad nimi téměř absolutní kontrolu. To je samozřejmě velmi užitečné při vývoji softwaru a hledání různých chyb přímo v Applu. Pokud se však tyto přístroje dostanou do rukou hackerů, je zásadně ohrožena bezpečnost milionů zařízení.

Zloději a pašeráci: přístroje pro policii spoléhají na podsvětí

Z textu výše je patrné, že tyto prototypy nemají nikdy opustit vývojová centra a továrny Applu. Apple by samozřejmě nikdy tyto přístroje dobrovolně nevydal, nejen kvůli bezpečnosti uživatelů, ale také kvůli riziku zneužití konkurencí. Přesto se tak však děje.

Jak přesně se iPhony k hackerům a výzkumníkům dostávají, není úplně jasné. Z dvacítky osob zpovídaných serverem Motherboard se jich k tomuto tématu většina vyjadřovat nechtěla. Důvod je docela zjevný, v principu jde o kradené přístroje.

Jednou z osob, která se k tématu přeci jen vyjádřila trochu otevřeněji, je provozovatel „e-shopu“ s prototypy iPhonů. Na Twitteru vystupuje pod jménem Apple Internal Store, nicméně své občanské jméno pochopitelně zveřejnit nechce. Novináři se s ním sešli přímo v jeho dílně na Manhattanu, kde jim předvedl několik přístrojů a odpověděl na otázky ohledně jejich původu. Tajemný prodejce se prý dušoval, že on své zboží neukradl, ale „poctivě“ za něj zaplatil a jen ho přeprodává.

D2X RF rig with charging coil 🤔#appleinternal #appleprototype #AppleInternal #AppleCollection #Prototype pic.twitter.com/CeOVWsru7l

— Apple Internal Store (@AppleInternalsh) December 13, 2018

Zaplatil za něj pravděpodobně čínským překupníkům, kteří ho získávají od zaměstnanců továren partnerů Applu, zejména pak Foxconnu. Několik přístrojů, které měl server Motherboard možnost vidět, totiž na sobě neslo právě označení tohoto výrobce. V továrně je tedy někdo ukradne a pak se blíže nespecifikovanou cestou dostanou na černý trh. Jedním z nejlepších míst, kde tyto přístroje koupit, je prý Šen-čen. Zajímavé je, že tamní překupníci prý většinou neznají cenu těchto prototypů, a lze je tak pořídit za výhodné ceny. Z toho pak plyne slušný příjem pro jejich prodejce v USA a dalších západních zemích, kteří již ví, jakou cenu jejich zboží má.

Na ceně nesejde

Finanční výhodnost přeprodávání prototypů získaných čínským podsvětím potvrzuje i již zmiňovaný provozovatel obchodu Apple Internal Store. Zájemcům z řad bezpečnostních firem vyrábějících přístroje pro policii prý na ceně vůbec nesejde.

Americkým novinářům doslova řekl: „Těmto lidem na penězích nezáleží. Nezáleží jim na ceně. Nehledě na cenu, firma to koupí.“ Je tak poněkud paradoxní, že bezpečnostní složky svým nákupem „black boxu“ od specializované firmy podporují celý řetězec ilegálních obchodů, překupníků a zlodějů.

Pokud vás zajímá, na kolik takový prototyp v USA konkrétně vyjde, jednoznačnou odpověď vám říct nemůžeme. Jednotlivé prototypy se totiž liší mírou svého zabezpečení (resp. jeho absencí), mají aktivní rozdílné funkce a umožňují provádět rozdílné úkony. Pochopitelně také záleží na tom, o jaký model jde.

Jeden z prototypů iPhonu X, který měli novináři možnost vidět, stál například pouhých 1 800 dolarů (41 tisíc Kč). Vzácnější prototypy však mohou stát o poznání více, ceny se prý pohybují i v desítkách tisíc dolarů, tedy statisících korun.

iPhone, co si nerozumí s dotyky

Prototyp iPhonu pro vývojářské účely vypadá na první pohled většinou normálně, nepočítaje několik samolepek. Vše se však změní ve chvíli, kdy ho zapnete. Jako první věc spatříte terminál, který následně nahradí operační systém známý jako Switchboard. Místo barevné tapety a líbivých animací na vás bude čekat černé pozadí a několik vývojářských aplikací. Ikonky nesou názvy jako MMI, Reliability, Sequencer či Console.

Účel nainstalovaných aplikací se samozřejmě liší. Některé slouží pouze k testování jednotlivých hardwarových prvků, další zase umožňují zasahovat přímo do systému. Jedno však mají společné: s dotyky si příliš nerozumí. Podle novinářů z Motherboard většinu aplikací nelze skrz dotykovou obrazovku ovládat a často je dokonce nelze ani vypnout.

Důvod je jednoduchý. Aplikace jsou navrženy pro vzdálený přístup z počítače. Abyste s prototypem iPhonu mohli komunikovat, budete potřebovat Mac, speciální software a speciální kabel. Servisní kabel zvaný Kanzi stojí na černém trhu okolo 2 000 USD (46 tisíc Kč). Apple příslušenství je zkrátka drahé i ve světě hackerů.

Platit však nemusíte alespoň za software. Jde sice také o uniklé interní nástroje Applu, avšak poměrně volně kolují v hackerské komunitě. Když už tedy máte vše potřebné, můžete se do iPhonu skrz počítač přihlásit. Získat tímto způsobem „root přístup“ je prý velmi jednoduché, stačí použít přihlašovací jméno „root“ a heslo „alpine“.

Ne všechny iPhony z černého trhu však vypadají takto. Existují také varianty, které jsou instalovány do masivního kovového rámečku a jsou z nich vyvedeny různé speciální konektory.

Důležitý pin

Co tedy vlastně udělá z běžného iPhonu drahocennou pomůcku pro hackery? Podle bývalého zaměstnance Applu, který si přál zůstat v anonymitě, jde o jediný pin. Pří výrobě je u takovéhoto přístroje prý „odpálen“ onen konkrétní pin na základní desce telefonu a je do něj nahrán vývojářský firmware. Když jsou obě tyto podmínky splněny, dojde k deaktivaci bezpečnostních funkcí a vývojáři Applu, nebo v našem případě hackeři, mohou detailně prozkoumat fungování systému i hardwaru.

Tímto způsobem je pak možné odhalit slabé místo, které lze i u produkčních iPhonů následně použít k obejití jejich zabezpečení.

Etická otázka

Že je minimálně začátek procesu získání prototypu iPhonu ilegální, je asi bez diskuze. Jejich používání však má v hackerské komunitě i další rozměr, a to etický. Redaktoři serveru Motherboard během svého několikaměsíčního zkoumání tohoto tématu zjistili, že někteří členové komunity považují používání těchto přístrojů za jakési podvádění.

Podle některých by se totiž měly experimenty se zabezpečením dělat na přístrojích určených k prodeji, a ne si usnadňovat práci používáním pochybně získaných prototypů. Jiná část komunity zase nechce o tomto tématu mluvit z důvodu obavy o bezpečnost sebe a svých kolegů.

Apple totiž údajně po překupnících a zlodějích aktivně pátrá, z čehož logicky mohou plynout značné právní problémy. Veřejně vystupující hackeři se tak často o těchto přístrojích vůbec nezmiňují, nebo popírají, že by je pro svou práci používali.

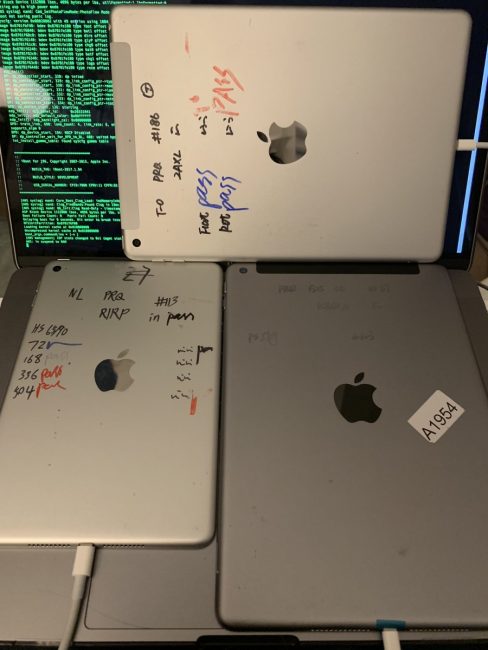

Jsou ale i jiné případy. Novináři mluvili například s mužem jménem Giulio Zompetti, který se považuje za sběratele prototypů iPhonů. Má jich prý 14, přičemž do tohoto čísla nezapočítává několik iPadů a iPodů. Tvrdí však, že je má pouze pro zábavu a „nehackuje je“. Jeho cílem je prý rekonstruovat historii vývoje jablečných smartphonů. Dokazuje to například prototypem iPhonu 5s, jehož výrobní datum následuje jen několik málo měsíců po představení iPhonu 5. Tyto prototypy jsou podle něj navíc i jistou investicí, starší modely jsou prý čím dál tím vzácnější.

Hrdinové, nebo padouši?

Komunita okolo prototypů iPhonů je relativně malá, ale různorodá. Jak již bylo řečeno, najdete v ní profesionální bezpečnostní firmy dodávající technologie policejním sborům, amatérské hackery, i zločince, kteří si na obchodech s kradenými přístroji vybudovali živobytí. Všichni jsou na sobě však více či méně závislí. Jednoduše proto, že například „zcela legitimní firma“ by bez lidí kradoucích iPhony z továren neměla s čím podnikat.

Je tak poněkud složité říct, nakolik jsou zainteresované osoby hrdinové nepřímo pomáhající odhalovat policii nebezpečné zločince, a nakolik jde o obyčejné kriminálníky. Jistý si tím není zjevně ani Apple samotný.

Již zmiňovaný Mathhew Solnik totiž svým prolomením zabezpečení SEPu Apple zaujal natolik, že ho zaměstnali ve speciálním týmu, který se má snažit hackovat produkty firmy a hledat bezpečnostní chyby. Jeho angažmá však za podivných okolností skončilo jen o několik týdnů později a neexistují informace o tom, proč byl propuštěn. Novinářům se nic nepodařilo zjistit od zaměstnanců Applu a zastoupení společnosti samotné sice nepopírá, že byl Solnik chvíli zaměstnán, ale odmítají se vyjádřit k okolnostem jeho propuštění.

Jedno je však jisté: dokud bude Apple spoléhat na zjevně nepříliš spolehlivý řetězec externích dodavatelů, prototypy z černého trhu nezmizí. A jak říká bezpečnostní expert na iOS Viktor Oreshkin, benefitují z toho úplně všichni kromě Applu.