Twitter dnes v noci zažívá naprosto bezprecedentní hackerský útok. Neznámí hackeři získali kontrolu nad množstvím účtů celebrit, významných firem a politiků. Zasažen byl Bill Gates, Barack Obama, Apple, Kim Kardashian, Kanye West, Mr. Beast, Mike Bloomberg, Uber, Elon Musk, Joe Biden, Jeff Bezos a další. Samostatnou kategorií jsou pak účty legitimních společností a platforem zabývajících se kryptoměnami. I ty padly za oběť akci hackerů.

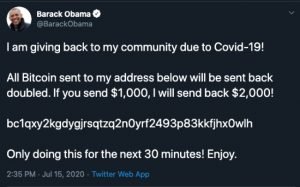

Hackeři na účtech zveřejnili víceméně identické tweety žádající lidi, aby poslali peníze v Bitcoinech na určitou adresu. Dotyčná osoba či organizace následně údajně poslanou částku zdvojnásobí a pošle zpět. Jde o typický podvod s využitím kryptoměn.

Obrovský problém Twitteru

Není jasné, jak k takto širokému a koordinovanému útoku mohlo vůbec dojít. Je potvrzeno, že zasaženy byly i účty s dvoufázovým ověřováním. Vzhledem k tomu, že navíc jde o velmi významné účty, lze očekávat, že jejich zabezpečení je na dobré úrovni.

You may be unable to Tweet or reset your password while we review and address this incident.

— Support (@Support) July 15, 2020

Je tak téměř jisté, že chybu je nutné hledat přímo na straně Twitteru. Tomu pravděpodobně musela uniknout významná zranitelnost. Firma navíc na útok začala reagovat asi až dvě hodiny po jeho začátku.

Další podrobnosti nejsou v současné době známé. Twitter na situaci podle všeho zareagoval v první řadě tak, že zabránil veškerým ověřeným účtům tweetovat. To značí, že společnost ani po dvou hodinách zřejmě neví, jak k hackům došlo a kdo za nimi stojí.

Dnešní událost může významně poškodit důvěryhodnost Twitteru. Ten je využíván i mnohými politiky a organizacemi pro šíření poměrně zásadních sdělení. Neschopnost zabránit útoku těchto rozměrů tak vzbuzuje oprávněné otázky o bezpečnosti platformy. Hackeři využili získaný přístup “jen” k pokusu obrat lidi o peníze formou vcelku průhledného podvodu. Lze si ale představit i mnohem černější scénáře, kdy by účty šlo využít například k šíření poplašných zpráv.

Aktualizováno ve 12:00

Twitter uvedl, že šlo o útok založený na sociálním inženýrství. Útočníci tedy byli schopni přesvědčit zaměstnance Twitteru ke krokům, které jim ve výsledku zajistily přístup k interním nástrojům a možnost ovládnout účty. Těžko říct, jestli to je lepší, nebo naopak horší, než kdyby šlo o technickou chybu. Zajímavé každopádně je, že zaměstnanci Twitteru zjevně mohou z jakéhokoliv účtu sdílet tweety.

We detected what we believe to be a coordinated social engineering attack by people who successfully targeted some of our employees with access to internal systems and tools.

— Support (@Support) July 16, 2020

Síť záležitost stále vyšetřuje a některá funkcionalita tak může být omezena. Zasažené účty byly uzamčeny a majitelům jsou vraceny jen po splnění určitých bezpečnostních předpokladů.

Komentář bezpečnostní agentury Check Point

Zneužité účty byly použity k podvodům s kryptoměnami, slibovaly zdvojnásobení bitcoinů zaslaných do virtuální peněženky. Ve zprávách bylo také zmíněno partnerství s organizací CryptoForHealth.

Webové stránky zmíněné v těchto tweetech, tedy cryptoforhealth[.]com, byly ovšem zaregistrovány až v den útoku a tvrdily, že pomáhají komunitě po finančních ztrátách způsobených COVID-19. Web ale vyzýval k zasílání bitcoinů do stejné virtuální peněženky jako v tweetech.

Útok sice netrval dlouho a Twitter rychle zareagoval a obnovil všechny postižené účty, přesto se útočníkům podařilo získat 12,85 BTC, tedy téměř 120 000 dolarů, a peníze již převáděli na další bitcoinové účty. Existuje řada způsobů, jak k takovému útoku mohlo dojít. Twitter oznámil, že k získání přístupu do interních systémům byly použity techniky sociálního inženýrství.

Podobné útoky využívající sociální inženýrství mohou začít různými technikami. Jednou z běžných možností je spearphishing, který v e-mailu šíří malware nebo odkaz na phishingovou stránku. Často je útok doprovázen nějakým druhem sociálního inženýrství, aby uživatel měl motivaci kliknout na škodlivý obsah nebo zadat přihlašovací údaje na podvodné phishingové stránce.

Další možností je hlasový phishing nebo vishing. Jedná se o taktiku využívající phishingové telefonáty zaměstnancům. Cílem je získat důvěru, užitečné informace a přimět zaměstnance k nějaké aktivitě. Jedná se o nebezpečnou techniku, navíc v uplynulých měsících došlo k nárůstu podobných vishingových telefonátů.

Server Motherboard nabízí další potenciální scénář, ve kterém útočníci spolupracovali se zaměstnanci Twitteru a zaplatili za změnu e-mailových adres u vytipovaných účtů pomocí interního nástroje Twitteru. Screenshoty tohoto nástroje byly údajně sdíleny v hackerských fórech.

„Není to poprvé, kdy soukromí uživatelů na sociálních sítích bylo ovlivněno zaměstnanci sociální sítě. A není to ani poprvé, kdy byli za únik citlivých dat zodpovědní zaměstnanci Twitteru.

Účet Jacka Dorseyho, CEO společnosti Twitter, byl zneužit před několika měsíci poté, co jeho telefonní číslo bylo zneužito pomocí SIM Swapp útoku. A v uplynulém roce byli dva zaměstnanci obviněni ze zneužití přístupu k interním zdrojům Twitteru a z pomoci Saúdské Arábii při špehování disidentů žijících v zahraničí.

Přestože Twitter dosud nesdělil všechny podrobnosti o novém útoku, můžeme vidět určité souvislosti s předchozími případy. Ať už se jedná o nespokojené zaměstnance nebo útoky pomocí sociálního inženýrství. Skutečným problémem je náročnost omezení přístupu k interním zdrojům a jak zabránit zneužití.

Tentokrát se však zdá, že Twitter podniká kroky, aby zabránil dalším podobným incidentům, a snaží znesnadnit přístup k nástrojům, jako je například nástroj pravděpodobně použitý při tomto útoku.

„Aktuální kauza bohužel znovu ukazuje, že dnes a denně dochází k obrovským únikům citlivých dat a organizace musí investovat ještě mnohem více úsilí do ochrany před kyberhrozbami,“ říká Daniel Šafář, Country Manager CZR regionu ve společnosti Check Point.