Microsoft řeší velmi vážný bezpečnostní problém, který se týká jedné z jeho nejpopulárnějších služeb – Exchange. Softwarový gigant rovněž vyzývá všechny své zákazníky, aby okamžitě nainstalovali nejnovější záplaty a chránili se tak před skupinou velmi sofistikovaných hackerů, kteří se snaží aktivně zneužít zranitelnosti nultého dne v Exchange Serveru.

Microsoft k celé situaci uvedl, že kyberzločinci mohou být napojeni na čínskou vládu a využívají dříve neznámé exploity k proniknutí do Exchange Serveru. Hackerská skupina Hafnium je zatím jediná, která tyto zranitelnosti umí zneužít, ale to se může brzy změnit.

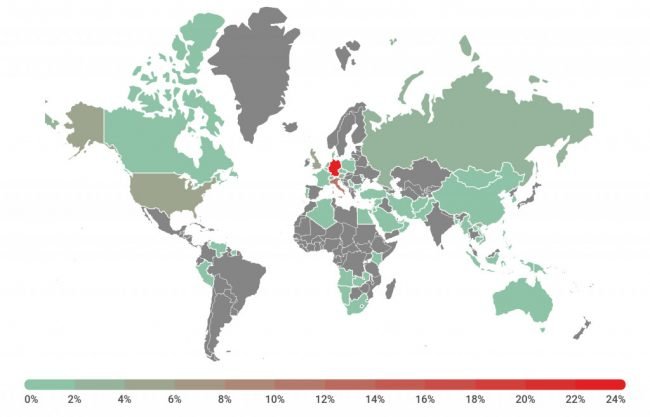

„Microsoft vyzval všechny organizace, které používají e-mailové servery Exchange, aby okamžitě nainstalovaly nejnovější opravy. Zranitelnosti v jedné z nejpopulárnějších služeb společnosti Microsoft zneužila velmi sofistikovaná kyberzločinecká skupina. V naší bezpečnostní zprávě jsme upozorňovali, že 83 % všech útoků začínalo v uplynulém roce škodlivým e-mailem a řada nejvýznamnějších kybernetických útoků využívala osvědčený scénář: V nějaké populární platformě jsou objevené zranitelnosti, sice je vydána odpovídající záplata, ale není instalována automaticky a v mezidobí stačí situace zneužít kyberzločinci,“ říká Peter Kovalčík, Regional Director, Security Engineering EE v kyberbezpečnostní společnosti Check Point.

Cílem útoku byl i pražský magistrát

Microsoft zatím neidentifikoval možné cíle. Skupina Hafnium každopádně působí vně Číny a zaměřuje se především na krádeže dat výzkumných a vzdělávacích institucí, právnických firem, zbrojních společností a také nevládních amerických organizací.

Microsoft si není vědom, že by exploity ovlivnily i jiné produkty společnosti Microsoft. Útoky podle Microsoftu také údajně nesouvisí s kybernetickými útoky SolarWinds, které drtivě poškodily nejméně devět vládních agentur v USA a přes sto soukromých společností. Útokům se nevyhnul ani Magistrát hlavního města Prahy a Ministerstvo práce a sociálních věcí v České republice.

„V posledních dnech detekujeme zvýšený počet útoků přes Remote Code Execution (RCE). Útočníci zneužívají zranitelnosti Microsoft Exchange Serveru a získávají tak přístup ke všem registrovaným e-mailovým účtům, případně mohou tímto způsobem vzdáleně spustit jakýkoli škodlivý kód. Velmi pravděpodobně jde pouze o začátek masivnější škodlivé kampaně, očekáváme častější pokusy o průnik do interních systémů a krádeže citlivých dat či šíření vyděračského ransomware. Důrazně proto doporučujeme co nejdříve aktualizovat Microsoft Exchange Server a monitorovat odchozí provoz, aby bylo možné včas zachytit aktivity útočníků a zamezit jim. Pravidelně také zálohujte data,“ říká Michal Lukáš, Head of Presales ve společnosti Kaspersky pro region střední a východní Evropy.

Jak útok probíhal?

„Útočníci pravděpodobně zneužili velmi vážnou zranitelnost označovanou jako CVE-2021-26857. Jde o chybu v populárním e-mailovém serveru Exchange od společnosti Microsoft, která spočívá v nedostatečné kontrole dat přijatých serverem Exchange. V důsledku toho je možné na server poslat speciálně vytvořený datový balíček, obsahující škodlivý kód, který na serveru bude spuštěn. Jinými slovy se jedná o chybu zabezpečení tzv. „vzdáleného spuštění kódu“. Protože program Microsoft Exchange Server běží na počítači pod uživatelským účtem SYSTEM, bude i tento škodlivý kód spuštěn pod uživatelem SYSTEM, což je účet s vůbec nejvyšším oprávněním ve Windows. Útočník tak zcela převezme kontrolu nad počítačem,“ vysvětluje Ladislav Zezula, malware analytik ve společnosti Avast.

Po napadení serveru může následovat jeho zničení (wipe), instalace vyděračského programu (ransomwaru), instalace zadních vrátek, krádež všech e-mailových adres a e-mailových zpráv. Protože Exchange Server je často srdcem e-mailové komunikace ve společnosti, účinně by to ochromilo komunikaci společnosti a vedlo by ke úniku intelektuálního vlastnictví společnosti. V tomto případě se jedná o útok zaměřený na korporace a veřejné instituce. Domácí uživatelé obvykle nemají program Microsoft Exchange Server nainstalován, takže jsou v bezpečí.