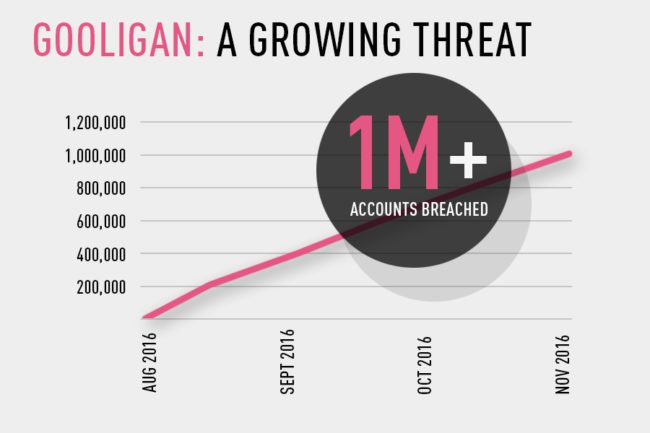

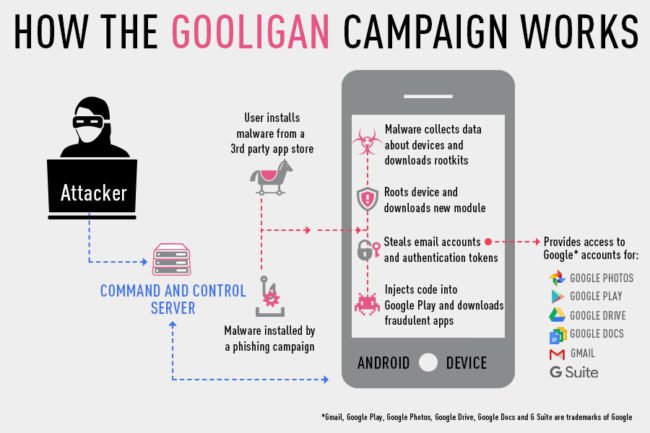

Na operačním systému Android se objevil nový malware Gooligan, který dokázal narušit bezpečnost více než 1,3 milionu Google účtů. Tento nebezpečný software provádí root na zařízeních se systémem Android a krade e-mailové adresy a uložené ověřovací tokeny. S těmito informacemi mohou útočníci následně získat přístup k citlivým uživatelským datům z Gmailu, Fotek Google, Dokumentů Google, Google Play a G Suite.

„Tato krádež informací o více než miliónu účtů Google nemá obdoby a je to další etapa kybernetických útoků,“ říká Daniel Šafář, Country Manager pro Českou republiku a region CZR ve společnosti Check Point, která malware odhalila.

Check Point s informacemi o kampani okamžitě informoval bezpečnostní tým společnosti Google. „Velmi si vážíme partnerství se společností Check Point. Společně jsme pracovali na pochopení situace a odpovídajících krocích. V rámci naší trvalé snahy chránit uživatele před malwarem z rodiny Ghost Push jsme přijali řadu opatření, abychom naše uživatele chránili a vylepšili celkové zabezpečení ekosystému Android,“ říká Adrian Ludwig, ředitel zabezpečení systému Android ve společnosti Google. Google mimo jiné kontaktoval postižené uživatele a zrušil jejich tokeny, odstranil aplikace spojené s malwarovou rodinou Ghost Push z Google Play a přidal nové vrstvy ochrany do technologie ověřování aplikací.

Pokud si chcete ověřit, zda nebyla narušena bezpečnost vašeho účtu, využijte tento online nástroj. V případě, že byl váš účet na telefonu napaden, je nutné provést čistou instalaci systému (přeflashování); hard reset v tomto případě nepomůže, případně můžete telefon donést do servisu a požádat je o přehrání systému. Dále je nutné změnit heslo k vašemu Google účtu.

Gooligan v číslech

- malware infikuje 13 000 zařízení každý den a jako první způsobila root více než 1 milionu zařízení

- stovky e-mailových adres jsou spojeny s podnikovými účty z celého světa

- Gooligan cílí na zařízení se systémem Android 4 (Jelly Bean, KitKat) a 5 (Lollipop), které představují téměř 74 % aktuálně používaných zařízení Android

- jakmile útočníci získají kontrolu nad zařízením, generují tržby podvodným instalováním aplikací z Google Play a hodnotí je jménem obětí

- každý den Gooligan instaluje na kompromitovaných zařízeních minimálně 30 000 aplikací, což je více než 2 miliony aplikací od začátku kampaně

Seznam napadených aplikací, které obsahují kód malwaru

- Perfect Cleaner

- Demo

- WiFi Enhancer

- Snake

- gla.pev.zvh

- Html5 Games

- Demm

- memory booster

- StopWatch

- Clear

- ballSmove_004

- Flashlight Free

- memory booste

- Touch Beauty

- Demoad

- Small Blue Point

- Battery Monitor

- UC Mini

- Shadow Crush

- tub.ajy.ics

- Hip Good

- Memory Booster

- phone booster

- SettingService

- Wifi Master

- Fruit Slots

- System Booster

- Dircet Browser

- FUNNY DROPS

- Puzzle Bubble-Pet Paradise

- GPS

- Light Browser

- Clean Master

- YouTube Downloader

- KXService

- Best Wallpapers

- Smart Touch

- Light Advanced

- SmartFolder

- youtubeplayer

- Beautiful Alarm

- PronClub

- Detecting instrument

- Calculator

- GPS Speed

- Fast Cleaner

- Blue Point

- CakeSweety

- Pedometer

- Compass Lite

- Fingerprint unlock

- PornClub

- com.browser.provider

- Assistive Touch

- OneKeyLock

- Wifi Speed Pro

- Minibooster

- com.so.itouch

- com.fabullacop.loudcallernameringtone

- Kiss Browser

- Weather

- Chrono Marker

- Slots Mania

- Multifunction Flashlight

- So Hot

- HotH5Games

- Swamm Browser

- Billiards

- TcashDemo

- Wifi Accelerate

- Simple Calculator

- Daily Racing

- Talking Tom 3

- com.example.ddeo

- Test

- Hot Photo

- QPlay

- Virtual

- Music Cloud

Mobilní výzkumný tým Check Pointu poprvé zaznamenal Gooliganův kód ve škodlivé aplikaci SnapPea minulý rok. V srpnu 2016 se objevila nová varianta malwaru a od té doby infikoval denně minimálně 13 000 zařízení. Asi 57 % z těchto zařízení se nachází v Asii a asi 9 % v Evropě. Unikly informace o stovkách e‑mailových adres spojených se společnostmi z celého světa. K infikování zařízení dojde, pokud uživatel stáhne a nainstaluje Gooliganem nakaženou aplikaci na zranitelném zařízení se systémem Android nebo klikne na nebezpečný odkaz ve zprávě použité k phishingovému útoku.